Bad Rabbit 랜섬웨어는 사용자가 특정 웹 사이트에 접속중 취약점을 통해 가짜 Adobe Flash Player 설치 파일로 위장한 악성 파일을 다운로드하여 설치가 진행되는 방식으로 유포 되었습니다

암호화 대상 확장자는 아래와 같습니다

.3ds, .7z, .accdb, .ai, .asm, .asp, .aspx, .avhd, .back, .bak, .bmp, .brw, .c, .cab, .cc, .cer, .cfg, .conf, .cpp, .crt, .cs, .ctl, .cxx, .dbf, .der, .dib, .disk, .djvu, .doc, .docx, .dwg, .eml, .fdb, .gz, .h, .hdd, .hpp, .hxx, .iso, .java, .jfif, .jpe, .jpeg, .jpg, .js, .kdbx, .key, .mail, .mdb, .msg, .nrg, .odc, .odf, .odg, .odi, .odm, .odp, .ods, .odt, .ora, .ost, .ova, .ovf, .p12, .p7b, .p7c, .pdf, .pem, .pfx, .php, .pmf, .png, .ppt, .pptx, .ps1, .pst, .pvi, .py, .pyc, .pyw, .qcow, .qcow2, .rar, .rb, .rtf, .scm, .sln, .sql, .tar, .tib, .tif, .tiff, .vb, .vbox, .vbs, .vcb, .vdi, .vfd, .vhd, .vhdx, .vmc, .vmdk, .vmsd, .vmtm, .vmx, .vsdx, .vsv, .work, .xls, .xlsx, .xml, .xvd, .zip

파일이름과 확장자 변경 없이 암호화가 이루어 지며 파일 암호화가 완료되면 DiskCrytpor라는 오픈소스로 공개된 암호화 모듈을 사용하여 디스크 전체에 대한 암호화가 추가 진행 됩니다

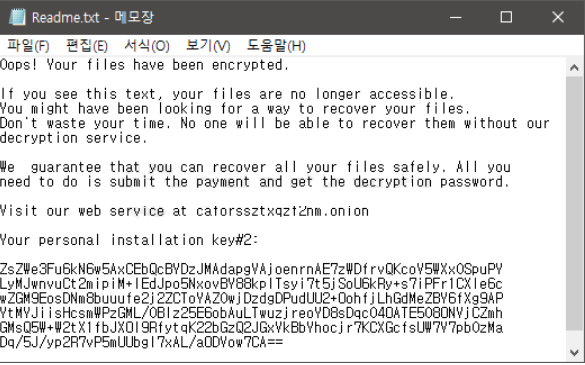

각 드라이브의 최상위 경로에 "Readme.txt" 안내 파일이 생성 됩니다

최초 Bad Rabbit 랜섬웨어 실행 후 파일 암호화가 시작된 후 18분 경과 시 또는 특정 시간 경과 시 "C:\Windows\system32\shutdown.exe /r /t 0 /f" 명령어 실행을 통해 자동으로 Windows 재부팅을 진행합니다

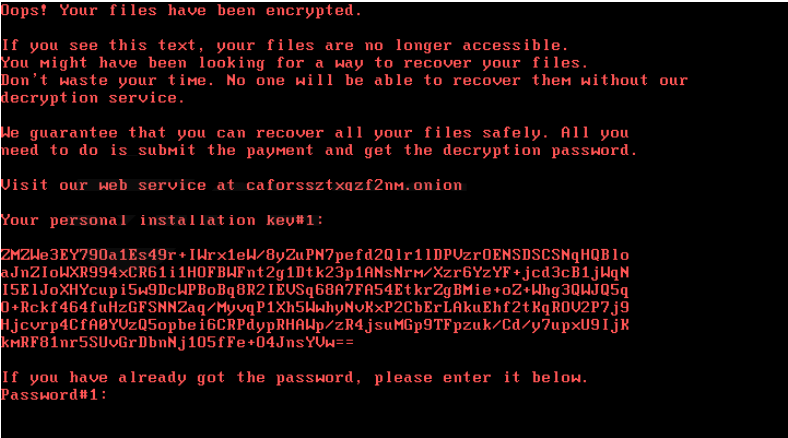

이후 MBR (Master Boot Record)에 대한 변조가 진행되고 일정시간이 경과한 후에 다시한번 시스템 재부팅을 진행 합니다

2번째 재부팅 후에는 변조된 MBR에 의해 랜섬웨어 감염을 알리는 메세지가 출력 됩니다

Bad Rabbit 랜섬웨어는 암호화 기능과는 별개로 다른 기기로 전파 시키기 위해 감염된 PC에 등록된 계정 정보를 활용하여 외부 네트워크와의 통신을 통해 암호화 모듈의 전송을 시도 합니다

마지막으로 감염 흔적을 제거하기 위해 이벤트 관련 로그를 삭제 합니다

해커에게 몸값을 지불한다고 해도 복구에 대한 보장은 없습니다

가장 확실한 방법은 방화벽 구축및 백업웨어를 이용한 백업이 절실히 요구 됩니다

데이터 잃고 후회하지 말고, 잃기전에 대비 해야 합니다